ESET, analiza el caso de desarrolladores de videojuegos asiáticos que fueron nuevamente el blanco de un ataque de cadena de suministro que distribuía malware en software firmado de manera legítima.

Esta no es la primera vez que la industria del juego es apuntada por los atacantes, que buscan comprometer a los desarrolladores de juegos para insertar backdoors en sus entornos de desarrollo y de esta manera tener la posibilidad de distribuir su malware como parte de un software legítimo.

Recientemente, investigadores de ESET identificaron nuevos ataques de cadena de suministro, vinculados a dos juegos y una aplicación de plataforma de videojuegos cuyo objetivo era incluir un backdoor. Una vez logrado esto, los ataques fueron mayormente dirigidos al continente asiático y a la industria de los juegos; por lo que no debería sorprender que se trate de un grupo identificado en 2011 como “Winnti – Más que un simple juego”.

Aunque el malware utiliza diferentes configuraciones para cada caso, los tres productos de software afectados incluyen el mismo código de backdoor y fueron lanzados utilizando la misma máquina. Mientras que dos de los productos comprometidos ya no incluyen el backdoor, uno de los desarrolladores afectados aún sigue distribuyendo la versión troyanizada que se aprovecha de un juego llamado “infestation”, producido por los desarrolladores tailandeses de “Electronics Extreme”.

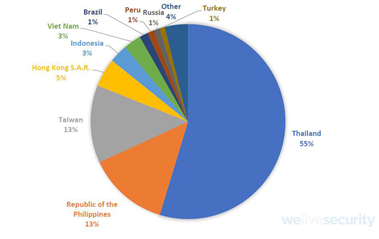

La telemetría de ESET muestra que la mayoría de las víctimas está ubicada en Asia, siendo Tailandia el país más afectado, Dada la popularidad de las aplicaciones comprometidas, que continúan siendo distribuidas por sus desarrolladores, no sería llamativo que el número de víctimas alcance cifras en el entorno de decenas o cientos de miles. Al insertarse en el sistema, el malware revisa si el idioma del sistema es ruso o chino. En cualquiera de estos casos, el malware deja de correr, lo que deja bastante claro que los atacantes no están interesados en computadoras configuradas con estos idiomas.

Los ataques de cadena de suministro son difíciles de detectar desde la perspectiva del consumidor. “Es por esto que la confianza está en los proveedores de software y que los archivos que distribuyen no incluyan malware. Quizás esa es la razón por la que múltiples grupos apuntan a desarrolladores de software: comprometiendo los resultados del proveedor en una botnet tan popular como el software que es vulnerado. Sin embargo, existe una desventaja de utilizar esta técnica: una vez que el esquema es revelado, el atacante pierde control y las computadoras pueden limpiarse mediante actualizaciones regulares.”, mencionó Camilo Gutierrez, Jefe del Laboratorio de Investigación de ESET Latinoamérica.